Saturs

Avots: 72soul / Dreamstime.com

Izņemšana:

Ransomware ir īpaši nepatīkams kaitīgās programmatūras veids. Pēc iestiprināšanas upura datorā ir maz labu iespēju.

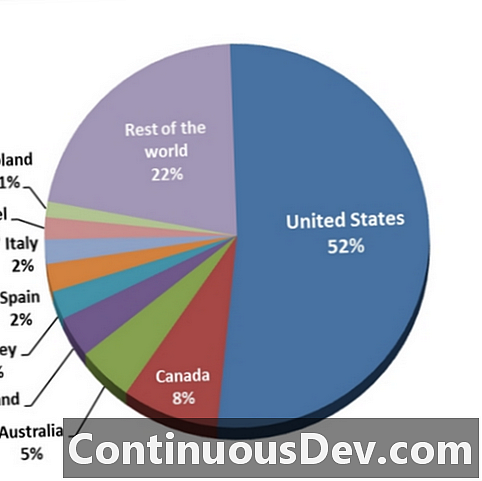

Ransomware jeb kriptonauda izspiešana rada spēcīgu atdzimšanu. 2013. gada decembrī ESET Security noteica, ka izklaidējošā programmatūra, kas pieder pie neglābtākās CryptoLocker saimes, ir izplatījusies uz visiem pasaules maliem. Un vairāk nekā 50 procenti uzbrukumu notika tepat ASV.

Avots: ESET drošība

Kaut arī CryptoLocker ir ļoti veiksmīgs ļaunprātīgas programmatūras elements, šķiet, ka to drīzumā uzurpēs vēl mānīgāka izpirkuma programmatūra ar nosaukumu PowerLocker.

Kas ir Ransomware?

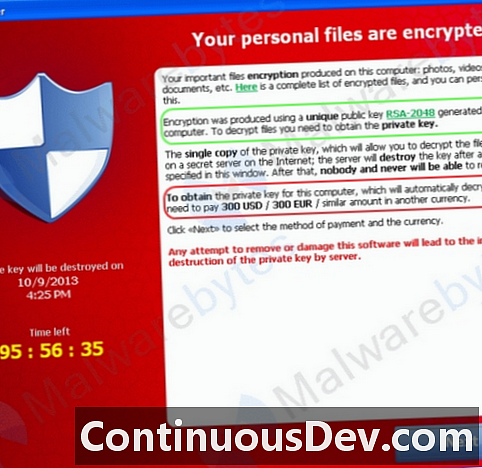

Tiem, kas nav pazīstami ar izpirkuma programmatūru, tagad ir laiks to uzzināt. Faktiski ir daudz labāk par to lasīt tagad, nekā ar to iepazīstināt caur draudoša izskata logu, piemēram, zemāk redzamo.Avots: Malwarebytes.org

Slīdrāde reklamē to, ka izpirkšanas programmatūra, šajā gadījumā CryptoLocker, ir pārņēmusi upura datoru. Malwarebytes.org ir noteicis, ka CryptoLocker meklē failus ar šādiem paplašinājumiem:

3fr, accdb, ai, arw, līcis, cdr, cer, cr2, crt, crw, dbf, dcr, der, dng, doc, docm, docx, dwg, dxf, dxg, eps, erf, indd, jpe, jpg, kdc, mdb, mdf, mef, mrw, nef, nrw, odb, odm, odp, ods, odt, orf, p12, p7b, p7c, pdd, pef, pem, pfx, ppt, pptm, pptx, psd, pst, ptx, r3d, raf, raw, rtf, rw2, rwl, srf, srw, wb2, wpd, wps, xlk, xls, xlsb, xlsm, xlsx

Daži no pazīstamākajiem paplašinājumiem, kas atrodami treknrakstā, ir saistīti ar Microsoft Office dokumentiem. Ja cietušajam viņu tagad inficētajos datoros būtu dokumenti ar kādu no iepriekš minētajiem paplašinājumiem, faili kļūtu pilnīgi nepieejami. Citiem vārdiem sakot, viņi tiks turēti par izpirkuma maksu.

Iepriekš redzamajā ekrānuzņēmumā sadaļā ar zaļu apli ir minēts, ka failu šifrēšanai tika izmantota publiskās un privātās atslēgas šifrēšana. Un, ja vien jūs nestrādājat NSA, šāda veida šifrēšana, visticamāk, nav salaužama. Ar sarkanu apli apzīmētā sadaļa reklamē izpirkuma summu, šajā gadījumā 300 USD.

Ko darīt par Ransomware

Pēc inficēšanās ar ransomware iespējas ir vienkāršas. Upuri vai nu maksā, vai arī viņi to nedara. Neviena no iespējām nav laba izvēle. Nemaksāšana nozīmē, ka faili tiek zaudēti. Pēc tam lietotājam ir jāizlemj, vai berzt datoru ar pret ļaunprātīgu programmatūru vai pilnībā atjaunot datoru.

Bet izpirkuma maksājums arī smird, jo tas liek upuriem uzticēties izspiešanas darbiniekam. Pirms lodes nokošana un izpirkuma maksāšana apsveriet šādus nosacījumus: Kāpēc izspiešanas informācija ir pieejama pēc tam, kad izspiešanas darbiniekam ir nauda? Un, ja tas viss izdodas un jūsu faili tiek izlaisti, jums joprojām ir jāiziet tas pats process, izlemjot, vai veikt datora tīrīšanu ar anti-ļaundabīgo programmu produktu vai to atjaunot.

Mūsdienās jauns un uzlabots Ransomware

Iepriekš es īsumā pieminēju PowerLocker kā jauno un uzlabotu uzlaboto programmatūru. Un tam ir potenciāls nodarīt lielāku ļaunumu nekā jebkuram iepriekšējam ransomware variantam. Dan Goodin vietnē Ars Technica sniedza šo skaidrojumu par to, ko PowerLocker spēj.Savā amatā Goodins paziņo, ka digitālā pagrīde ir nolēmusi sākt tirdzniecību, piedāvājot PowerLocker kā DIY ļaunprātīgas programmatūras komplektu par USD 100, kas nozīmē, ka vairāk sliktu cilvēku - it īpaši tie, kuri neprot runāt par ļaunprātīgu programmatūru - varēs nodarīt finansiālu atbalstu sāpes nenojauš interneta ceļotājus.

"PowerLocker šifrē failus, izmantojot atslēgas, kuru pamatā ir Blowfish algoritms. Pēc tam katra atslēga tiek šifrēta failā, kuru var atbloķēt tikai ar 2048 bitu privāto RSA atslēgu," raksta Goodin.

Man patīk otrreiz iegūt informāciju par nesen atklāto ļaundabīgo programmatūru, kas vēl nav izplatīta savvaļā. Tāpēc es sazinājos ar Marcin Kleczynski, Malwarebytes.org izpilddirektoru un dibinātāju, jautājot viņa viedokli par PowerLocker.

Kleczynski kopā ar saviem kolēģiem Jerome Segura un Christopher Boyd pieminēja, ka PowerLocker ir tik jauns, ka liela daļa no tā, kas tiek publicēts, ir spekulācijas. Paturot to prātā, PowerLocker potenciāli uzlabo CryptoLocker, spējot:

- Atspējojiet noteiktas Windows pamatprogrammas, piemēram, uzdevumu pārvaldnieku, regedit un komandrindas termināli

- Sāciet regulārā un drošajā režīmā

- Nepieļaut VM noteikšanu un populāros atkļūdotājus

"Ņemot vērā CryptoLocker panākumus, tas nav pārsteidzoši, ja redzat, ka kopkatiem tiek piedāvātas labākas iespējas," sacīja Klečinskis. "Labās ziņas: tā kā šie draudi tika noķerti agri, tiem vajadzētu dot iespēju tiesībaizsardzības aģentūrām to naglot, pirms tas izkļūst un sāk inficēt personālos datorus."

Datora aizsardzība

Tātad, kā jūs varat pasargāt sevi no izpirkuma maksas? Kleczynski sniedz dažus vienkāršus padomus."Esiet piesardzīgs, atverot pielikumus. Jo īpaši: Amazon, DHL un citi līdzīgi rēķini, kas tiek piegādāti kā zip fails. Biežāk tie nav viltoti un satur ļaunprātīgu programmatūru," sacīja Kleczynski.

Turklāt nav burvju formulas, kā izvairīties no izpirkuma programmatūras. Tā ir tikai ļaunprogrammatūra, kas meklē neaizsargātus datorus. Var būt noderīga pret ļaunprogrammatūru vērsta programma, taču tā parasti tiek aktivizēta pēc datu šifrēšanas. Labākais risinājums ir atjaunināt datora operētājsistēmu un lietojumprogrammatūru, novēršot visas nepilnības, kuras sliktie puiši varētu izmantot.